DraCoola

Expert 1.0

dear mas Tuan,

akibat terlalu lama mengamati log modsec, iseng saya bikin php script sederhana untuk menangkal spam.

kebetulan karena log modsec saya bertumpukan log 403 access denied yang berasal dari spammer dengan target joomla.

tapi tidak tertutup kemungkinan script ini digunakan untuk cms lain.

bagi pengguna joomla yg masih menyukai asesoris guestbook akan pasti/mutlak dihajar spam dan spambot sbb :

--------------------

>> ht**p://disporabudpar.jambikota.go.id/index.php/informasi-lain/buku-tamu

>> h**p://dr*c*ola.com/image/dwh/csf-jambi.jpg

--------------------

module/component joomla yg sama (phocaguestbook, K2, dll dst dsb) selain digunakan untuk guestbook juga kadang digunakan untuk submit testimonials.

dan sialnya code captcha bawaan modul/component tersebut sama sekali tidak berfungsi.

entah karena memang coding captcha yang buruk atau memang spambot racikan terkini sudah berhasil skip form captcha.

langsung script nya aja dulu :

modsec dengan gotroot rules (gratis) dan apalagi atomic rules (berbayar) yang dikombinasikan dengan csf firewall memang cukup bisa menangkal.

sejak menangkal bad words hingga sekaligus blokir IP secara otomatis oleh csf dalam 5 kali (default csf) pengulangan aktivitas posting spam.

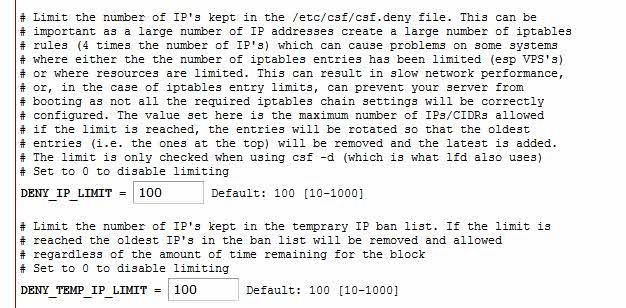

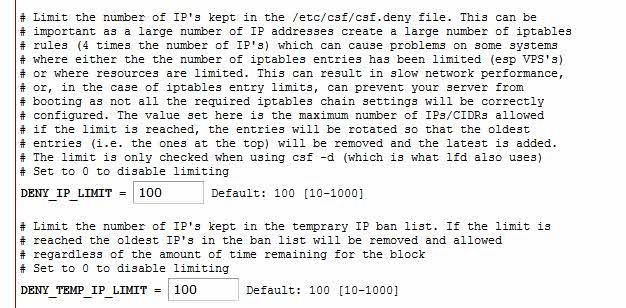

namun sayangnya limitasi 100 denied IP pada csf.deny akan membuat blokir IP spammer lepas kembali nantinya.

sedangkan menambah limit lewat dari 100 buah IP tidak disarankan karena akan membebani booting dan performa network server.

maka alternatif yg terlintas malam ini adalah blokir ip spammer secara individu (hanya korban spam saja) via .htaccess.

efektif untuk membunuh secara permanen akses spammer (bot/human) karena tidak ada rolling 100 buah IP seperti csf.

efektif karena membantu modsec supaya bekerja lebih rileks.

efektif meredam pemborosan cpu dan ram server akibat tingginya akses spammer.

terutama efektif untuk membantu korban spam dari bencana kehabisan bandwidth (untuk limited-bandwidth hosting).

*bersambung....

akibat terlalu lama mengamati log modsec, iseng saya bikin php script sederhana untuk menangkal spam.

kebetulan karena log modsec saya bertumpukan log 403 access denied yang berasal dari spammer dengan target joomla.

tapi tidak tertutup kemungkinan script ini digunakan untuk cms lain.

bagi pengguna joomla yg masih menyukai asesoris guestbook akan pasti/mutlak dihajar spam dan spambot sbb :

--------------------

>> ht**p://disporabudpar.jambikota.go.id/index.php/informasi-lain/buku-tamu

>> h**p://dr*c*ola.com/image/dwh/csf-jambi.jpg

--------------------

module/component joomla yg sama (phocaguestbook, K2, dll dst dsb) selain digunakan untuk guestbook juga kadang digunakan untuk submit testimonials.

dan sialnya code captcha bawaan modul/component tersebut sama sekali tidak berfungsi.

entah karena memang coding captcha yang buruk atau memang spambot racikan terkini sudah berhasil skip form captcha.

langsung script nya aja dulu :

PHP:

<?php

$anune = file_get_contents("php://input");

if ((stristr("$anune","http://")) or (stristr("$anune","href")) or (stristr("$anune","casino")) or (stristr("$anune","blackjack")) or (stristr("$anune","poker")) or (stristr("$anune","earn")) or (stristr("$anune","business")) or (stristr("$anune","capital")) or (stristr("$anune","cheap")) or (stristr("$anune","price")) or (stristr("$anune","pleasure")) or (stristr("$anune","loan")) or (stristr("$anune","gambling")) or (stristr("$anune","href")) or (stristr("$anune","*****")) or (stristr("$anune","sex")) or (stristr("$anune","lolita")) or (stristr("$anune","woman")) or (stristr("$anune","viagra")) or (stristr("$anune","******")) or (stristr("$anune","mast")) or (stristr("$anune","diet")) or (stristr("$anune","pills")) or (stristr("$anune","dating")) or (stristr("$anune","*****")) or (stristr("$anune","lesb")) or (stristr("$anune","movie")) or (stristr("$anune","gall")) or (stristr("$anune","img")) or (stristr("$anune","anal")) or (stristr("$anune","horn")) or (stristr("$anune","sper")) or (stristr("$anune","****")) or (stristr("$anune","anus")) or (stristr("$anune","clit")) or (stristr("$anune","ash")) or (stristr("$anune","dick")) or (stristr("$anune","ass")) or (stristr("$anune","fuk")) or (stristr("$anune","maso")) or (stristr("$anune","gay")) or (stristr("$anune","pee")) or (stristr("$anune","phu")) or (stristr("$anune","shit")) or (stristr("$anune","slut")) or (stristr("$anune","bitc")) or (stristr("$anune","biatc")) or (stristr("$anune","whore")) or (stristr("$anune","xxx")) or (stristr("$anune","xrate")) or (stristr("$anune","dild")) or (stristr("$anune","url")) or (stristr("$anune","teen")) or (stristr("$anune","suck")) or (stristr("$anune","lick")) or (stristr("$anune","bast")) or (stristr("$anune","mature")) or (stristr("$anune","free")) or (stristr("$anune","discount")) or (stristr("$anune","breast")) or (stristr("$anune","toy")) or (stristr("$anune","orgas")) or (stristr("$anune","font")) or (stristr("$anune","size")) or (stristr("$anune","car")) or (stristr("$anune","core")) or (stristr("$anune","russian")) or (stristr("$anune","nude")) or (stristr("$anune","undreage")) or (stristr("$anune","cialis")) or (stristr("$anune","tramadol")) or (stristr("$anune","pharmacy")) or (stristr("$anune","drugstore")) or (stristr("$anune","rolex")) or (stristr("$anune","insurance")) or (stristr("$anune","car")) or (stristr("$anune","card")) or (stristr("$anune","gucci")) or (stristr("$anune","she")) or (stristr("$anune","cock")) or (stristr("$anune","video")) or (stristr("$anune","threesome")) or (stristr("$anune","*******")) or (stristr("$anune","guy")) or (stristr("$anune","porn"))) {

$bajingan = $_SERVER['REMOTE_ADDR'];

$file = ".htaccess";

@$fh = fopen($file, 'a') or die("can't open file");

$modar = "deny from ".$bajingan."\r\n";

fwrite($fh, $modar);

fclose($fh);

header("location:http://download.fedoraproject.org/pub/fedora/linux/releases/14/Fedora/x86_64/iso/Fedora-14-x86_64-DVD.iso");

exit; }

else { include_once "index3.php"; }

?>modsec dengan gotroot rules (gratis) dan apalagi atomic rules (berbayar) yang dikombinasikan dengan csf firewall memang cukup bisa menangkal.

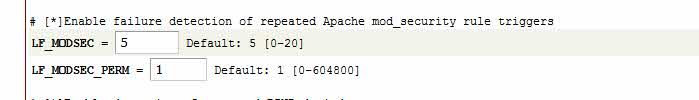

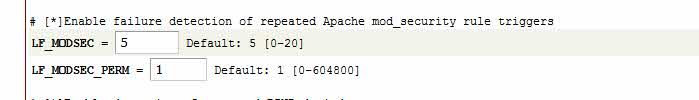

sejak menangkal bad words hingga sekaligus blokir IP secara otomatis oleh csf dalam 5 kali (default csf) pengulangan aktivitas posting spam.

namun sayangnya limitasi 100 denied IP pada csf.deny akan membuat blokir IP spammer lepas kembali nantinya.

sedangkan menambah limit lewat dari 100 buah IP tidak disarankan karena akan membebani booting dan performa network server.

maka alternatif yg terlintas malam ini adalah blokir ip spammer secara individu (hanya korban spam saja) via .htaccess.

efektif untuk membunuh secara permanen akses spammer (bot/human) karena tidak ada rolling 100 buah IP seperti csf.

efektif karena membantu modsec supaya bekerja lebih rileks.

efektif meredam pemborosan cpu dan ram server akibat tingginya akses spammer.

terutama efektif untuk membantu korban spam dari bencana kehabisan bandwidth (untuk limited-bandwidth hosting).

*bersambung....